- Genea is an access control solution that simplifies management and monitoring through a cloud-based platform.

- Users frequently mention the ease of use, the ability to control mobile access from a computer, the user-friendly interface, and the efficient chat support that helps overcome initial installation hurdles.

- Users mentioned issues with the software design when setting up holidays, the need to pay extra for Apple Watch key use, the loss of elevator control during transition, and the inability to edit the date and time when programming doors.

Meilleur Logiciel de contrôle d'accès réseau pour Moyennes Entreprises

G2 est fier de présenter des avis impartiaux sur la satisfaction des user dans nos évaluations et rapports. Nous n'autorisons pas les placements payés dans nos évaluations, classements ou rapports. Découvrez nos de notation.

- Aperçu

- Avantages et Inconvénients

- Satisfaction de l'utilisateur

- Détails du vendeur

SecureW2 est une solution d'authentification native du cloud conçue pour améliorer la sécurité en éliminant le compromis des identifiants grâce à sa plateforme innovante JoinNow. Cette plateforme comb

- Éducation primaire/secondaire

- Logiciels informatiques

- 53% Marché intermédiaire

- 42% Entreprise

85 abonnés Twitter

- Aperçu

- Avantages et Inconvénients

- Satisfaction de l'utilisateur

- Détails du vendeur

Aruba ClearPass Policy Manager est une solution complète de contrôle d'accès réseau conçue pour fournir un accès sécurisé, basé sur les rôles et les appareils, pour les employés, les sous-traitants et

- Ingénieur Réseau

- Technologie de l'information et services

- Sécurité informatique et réseau

- 47% Entreprise

- 47% Marché intermédiaire

- Aperçu

- Avantages et Inconvénients

- Satisfaction de l'utilisateur

- Détails du vendeur

Portnox propose un contrôle d'accès de confiance zéro natif du cloud et des éléments essentiels de cybersécurité qui permettent aux équipes informatiques agiles et à ressources limitées de relever de

- Ingénieur Réseau

- Technologie de l'information et services

- Services financiers

- 39% Marché intermédiaire

- 37% Entreprise

825 abonnés Twitter

- Aperçu

- Avantages et Inconvénients

- Satisfaction de l'utilisateur

- Détails du vendeur

Cisco Identity Services Engine (ISE) est une solution complète de contrôle d'accès réseau (NAC) qui sert de pierre angulaire à un cadre de sécurité zéro confiance. Elle permet aux organisations d'appl

- Sécurité informatique et réseau

- 54% Entreprise

- 36% Marché intermédiaire

721,387 abonnés Twitter

- Aperçu

- Avantages et Inconvénients

- Satisfaction de l'utilisateur

- Détails du vendeur

Foxpass Cloud RADIUS par Splashtop est un service d'authentification RADIUS entièrement géré et hébergé dans le cloud, conçu pour fournir un accès sécurisé sans mot de passe aux réseaux Wi-Fi, VPN et

- Internet

- Logiciels informatiques

- 66% Marché intermédiaire

- 25% Petite entreprise

5,209 abonnés Twitter

- Aperçu

- Satisfaction de l'utilisateur

- Détails du vendeur

FortiNAC offre la visibilité du réseau pour voir tout ce qui est connecté au réseau, ainsi que la capacité de contrôler ces appareils et utilisateurs, y compris des réponses dynamiques et automatisées

- Sécurité informatique et réseau

- 55% Marché intermédiaire

- 35% Entreprise

151,431 abonnés Twitter

- Aperçu

- Avantages et Inconvénients

- Satisfaction de l'utilisateur

- Détails du vendeur

Allez au-delà de la technologie de sécurité physique traditionnelle. Maximisez la flexibilité opérationnelle avec notre solution 100 % sans serveur basée sur le cloud, permettant une gestion entièreme

- 56% Marché intermédiaire

- 35% Petite entreprise

8,136 abonnés Twitter

- Aperçu

- Satisfaction de l'utilisateur

- Détails du vendeur

AWS Resource Access Manager est un service qui vous permet de partager en toute sécurité vos ressources AWS entre plusieurs comptes AWS ou au sein de votre organisation AWS. En permettant la création

- Technologie de l'information et services

- Logiciels informatiques

- 38% Entreprise

- 38% Marché intermédiaire

2,218,572 abonnés Twitter

- Aperçu

- Satisfaction de l'utilisateur

- Détails du vendeur

Utilisez l'identité pour protéger l'accès aux applications déployées sur GCP.

- Logiciels informatiques

- Technologie de l'information et services

- 44% Petite entreprise

- 30% Entreprise

31,652,748 abonnés Twitter

- Aperçu

- Avantages et Inconvénients

- Satisfaction de l'utilisateur

- Détails du vendeur

Twingate est une solution d'accès à distance sécurisée pour les applications privées, les données et les environnements d'une organisation, qu'ils soient sur site ou dans le cloud. Conçu pour facilite

- Technologie de l'information et services

- Logiciels informatiques

- 52% Marché intermédiaire

- 43% Petite entreprise

2,388 abonnés Twitter

- Aperçu

- Avantages et Inconvénients

- Satisfaction de l'utilisateur

- Détails du vendeur

Genea Security est une solution de contrôle d'accès native du cloud conçue pour fournir aux équipes informatiques et de sécurité une supervision complète des activités d'accès à travers les entreprise

- Logiciels informatiques

- Technologie de l'information et services

- 60% Marché intermédiaire

- 21% Petite entreprise

- Genea is an access control solution that simplifies management and monitoring through a cloud-based platform.

- Users frequently mention the ease of use, the ability to control mobile access from a computer, the user-friendly interface, and the efficient chat support that helps overcome initial installation hurdles.

- Users mentioned issues with the software design when setting up holidays, the need to pay extra for Apple Watch key use, the loss of elevator control during transition, and the inability to edit the date and time when programming doors.

782 abonnés Twitter

- Aperçu

- Satisfaction de l'utilisateur

- Détails du vendeur

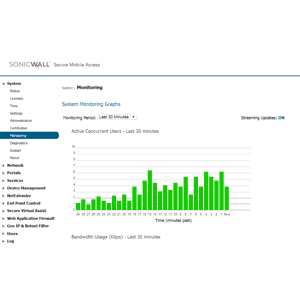

SonicWall Secure Mobile Access (SMA) est une passerelle d'accès sécurisé unifiée qui permet à l'organisation de fournir un accès à tout moment, en tout lieu et sur tout appareil à toute application. L

- Sécurité informatique et réseau

- 55% Marché intermédiaire

- 24% Entreprise

29,374 abonnés Twitter

- Aperçu

- Avantages et Inconvénients

- Satisfaction de l'utilisateur

- Détails du vendeur

threatER est la principale plateforme de cybersécurité préventive pour établir et maintenir la confiance à grande échelle. Notre solution SaaS apprend en continu de toutes les données disponibles, vou

- 61% Marché intermédiaire

- 29% Entreprise